DDoS چیست؟

DDoS یک حمله مخرب در بستر اینترنت میباشد که در آن هکرها یک وبسایت یا یک سرویس را با ارسال ترافیک وب نادرست یا درخواستهای بسیار زیاد از دستگاههای مختلف که به اینترنت متصل هستند، تحتالشعاع قرار میدهند.

معنی DDos

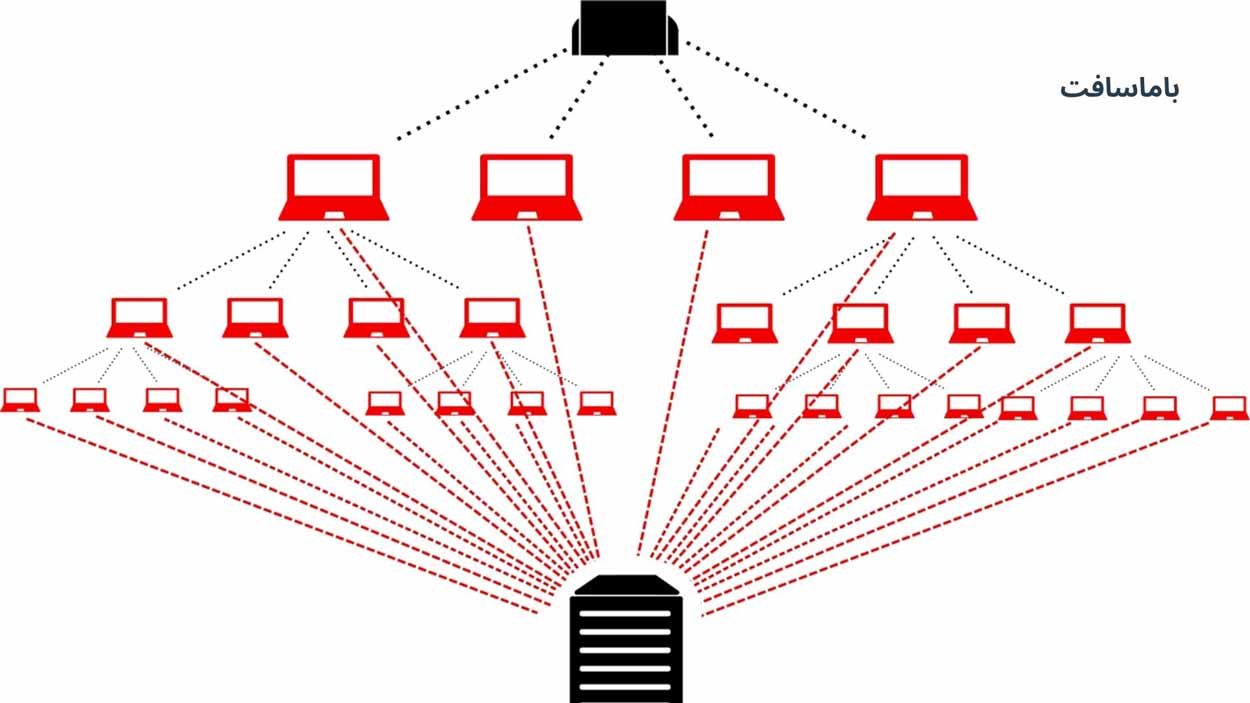

DDoS مخفف عبارت Distributed Denial of Service است. این نوع حمله شامل ارسال حجم زیادی از ترافیک از چندین منبع به یک سرویس یا یک وب سایت است. که هکرها قصد دارد آن را تحتالشعاع قرار دهند. هجوم عظیم ترافیک به یکباره می تواند تمام منابع سایت را محدود کند و در نتیجه دسترسی کاربران عادی به وب سایت را از بین ببرند.

در حمله دیداس، یا Distributed Denial of Service، هکرها که دستگاههای متصل به اینترنت را مجبور میکنند تا درخواستهای ارتباطی شبکه را به یک سرویس یا وبسایت خاص ارسال کنند، تا آن وب سایت یا سرویس را با ترافیک یا درخواستهای نادرست Down کنند. این کار باعث می شود که تمام منابع موجود برای رسیدگی به این درخواستها بسته شود و وب سرور از کار بیفتد یا به اندازه کافی حواس آن را پرت کند که کاربران عادی نتوانند بین سیستم خود و سرور ارتباط برقرار کنند.

وبسایتها گاهی اوقات به دلیل سیلی از ورودی ترافیک قانونی «Crash» میشوند، مانند زمانی که یک محصول مورد انتظار، منتشر میشود، و میلیونها نفر به یکباره از سایت بازدید میکنند و سعی میکنند آن را بخرند. حملات DDoS سعی در انجام همین کار دارند.

تفاوت DoS و DDoS

DoS مخفف عبارت Denial of Service است. تفاوت بین حملات DoS و DDoS در این است که آیا یک رایانه در حمله استفاده می شود یا اینکه حمله از چندین منبع ارسال می شود. منابع می توانند شامل رایانههای سنتی و همچنین دستگاه های متصل به اینترنت باشند که به عنوان بخشی از یک باتنت تصاحب شده اند.

نحوه عملکرد حملات DDoS

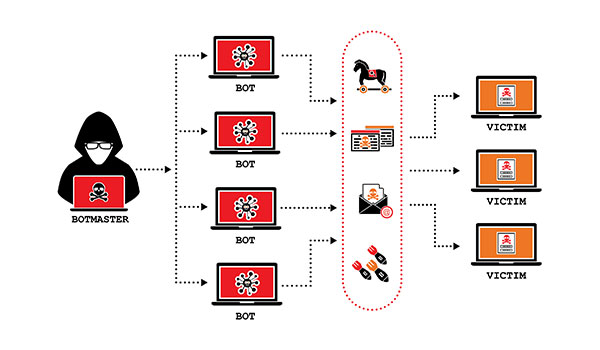

از آنجایی که حملات DDoS نیاز به ترافیک از منابع مختلف و زیاد دارند، اغلب با استفاده از باتنت انجام میشوند. این مانند داشتن ارتشی از کامپیوترهای زامبی است که دستورات مهاجمان را انجام میدهند. مهاجمان از آنچه ما DDoSTool مینامیم برای در اختیار گرفتن کامپیوترها و ایجاد ارتش خود استفاده میکنند. این شبکه زامبی از رباتها (botnet) با command and control server ارتباط برقرار می کند و منتظر دستورات مهاجمی است که باتنت را اجرا میکند. در مورد حمله DDoS، ممکن است دهها هزار یا حتی میلیونها ربات به طور همزمان کار کنند تا حجم زیادی از ترافیک شبکه را به سمت سرور مورد نظر ارسال کنند.

ابزارهای DDoS

برای ایجاد باتنت، مهاجمان باید DDoSTool را روی سیستم شما وارد کنند. برای این منظور، مجرمان سایبری به مجموعهای از ترفندها متکی هستند تا رایانه شخصی، مک، اندروید، آیفون یا سیستمهای شرکت شما را در باتنت خود اسیر کنند. در اینجا چند روش متداول آنها وجود دارد:

- کلیک کردن بر روی یک پیوست مخرب موجود در ایمیل، که شما را به وبسایتی که مهاجم کنترل میکند و بدافزاری که برای شما ارسال کرده است هدایت می کند.

- شبکه اجتماعی یا برنامه پیامرسان شما. مانند ایمیلها، آنها میتوانند شامل پیوندهایی باشند که مهاجمان میخواهند شما روی آنها کلیک کنید تا دانلود یک DDoSTool را آغاز کنید.

- اگر در یک وبسایت قانونی، هرچند آلوده گشت و گذار میکنید، حتی لازم نیست روی چیزی کلیک کنید تا بدافزار باتنت را داشته باشید. یا طعمه پاپآپی می شوید که یک پیام «فوری» را نمایش می دهد که از شما می خواهد برخی از ابزارهای امنیتی که ادعا میشود ضروری است را دانلود کنید (این یک بدافزار است).

پس از اینکه DDoSTool در دستگاه شما ریشه دوانید، کامپیوتر شما به ظاهر بدون تغییر باقی میماند، اگرچه برخی از علائم آشکار وجود دارد. ممکن است کامپیوتر شما به طور قابل توجهی کند شده باشد. پیامهای خطای تصادفی دریافت میکنید یا حتی زمانی که در حالت بیکار هستید، فن شما به طرز مرموزی بالا میرود. خواه این علائم را نشان دهد یا نه، دستگاه آلوده به طور دورهای با سرور مهاجم، ارتباط برقرار میکند. و زمانی که مجرم سایبری که باتنت را اجرا میکند، فرمانی را صادر کند که دستگاه شما (همراه با همه رباتهای دیگر) حمله به یک هدف خاص را شروع کنند.

چرا مهاجمان حملات DDoS را انجام می دهند؟

انگیزههای پشت حمله به یک وبسایت یا خدمات متفاوت است. هکرها از DDoS برای بیان یک بیانیه سیاسی علیه یک سازمان یا دولت نیز استفاده می کنند. از سوی دیگر مجرمانی هستند که این کار را انجام میدهند تا یک وبسایت تجاری را تا زمانی که باج دریافت کنند گروگان بگیرند. در کسب و کار های نیز برخی رقبای بیوجدان از DDoS برای بازی کثیف در برابر شرکتهای رقیب استفاده می کنند. گاهی اوقات، DDoS همچنین یک استراتژی برای پرت کردن حواس مدیران وبسایت است که به مهاجم اجازه می دهد تا بدافزار های دیگری مانند ابزارهای تبلیغاتی مزاحم، جاسوس افزارها، باج افزارها یا حتی یک ویروس قدیمی را نصب کند.

چگونه از عضویت در باتنت جلوگیری کنم؟

برای جلوگیری از تبدیل شدن به یک شرکتکننده ناخواسته در DDoS به وسیله باتنت ها، همچنین برای جلوگیری از آلودگیهای بدافزار، شما باید computer hygiene (بهداشت رایانهای) را رعایت کنید: استفاده از ویندوز اورجینال و بروز نگه داشتن سیستم عامل و برنامههای نصب شده. و همچنین روی لینک ها، پیوندهای ناشناخته و پیوستهای غیرمنتظره کلیک نکنید.

و البته، استفاده از آنتی ویروس اورجینال و همیشه فعال برای محافظت از شما در برابر دانلود DDoSTool و سایر تهدیدات بدافزار مرتبط، ضروری است. مهم نیست از چه نوع دستگاه و پلتفرمی استفاده میکنید. آنتی ویروس اورجینال از کاربران در برابر موارد شناسایی شده به عنوان DDoSTool محافظت میکنند.

آیا حملات DDoS در اندرویدها نیز رخ می دهد؟

از آنجایی که گوشیهای هوشمند اساساً رایانههای دستی قابل حمل هستند، همراه با این واقعیت که حدود دو میلیارد نفر در حال استفاده از آن هستند، یک گزینه مناسب برای حمله DDoS می باشد. دستگاههای اندرویدی قدرت پردازش، حافظه و ظرفیت ذخیرهسازی را دارند که آنها را به یک هدف جذاب برای هکرها تبدیل می کند، به ویژه به این دلیل که کاربران تلفن به ندرت دستگاه های خود را با آنتی ویروس اندروید ایمن می کنند. و مانند کاربران رایانه شخصی، کاربران گوشیهای هوشمند نیز به همان اندازه مستعد فیشینگ از طریق ایمیل و پیامک هستند.

مهاجمان DDoS به طور مخفیانه برنامهها را با یک ابزار مخرب دیداس، در وب سایتها بارگذاری می کنند. در واقع، این دقیقاً همان چیزی است که در آگوست 2018، هنگامی که یک باتنت با نام WireX به اهدافی در صنایع مختلف از جمله مهماننوازی، قمار، و ثبتکنندههای نام دامنه حمله کرد، یک حمله DDoS عظیم در دستگاه Android آشکار شد. مشخص شد که بیش از 300 برنامه مخرب اندروید به Google Play نفوذ کرده اند (که شرکت پس از اطلاع از تهدید آن را پاکسازی کرده است) و دستگاه ها را در بیش از 100 کشور به یک بات نت تبدیل کرده بود.

تاریخچه DDoS

طبق ویکی پدیا، اولین نمایش حمله DDoS توسط هکر خان سی اسمیت در سال 1997 در طی یک رویداد DEF CON انجام شد که دسترسی اینترنت به نوار لاس وگاس را برای بیش از یک ساعت مختل کرد. انتشار کد نمونه در طول این رویداد منجر به حمله آنلاین به Sprint، EarthLink، E-Trade و سایر شرکت های بزرگ در سال بعد شد.

در اوایل سال 2000، Michael Calce، هکر نوجوان کانادایی، پیشینه DDoS را ارتقا داد و با سقوط یاهو، تأثیر زیادی بر جامعه تجاری گذاشت! با یک DDoS شاهکاری که او در هفته ای که پس از آن با ایجاد اختلال در سایر سایتهای بزرگ مانند آمازون، CNN و eBay تکرار کرد.

تلاشی که یک هکر برای ترتیب دادن یک DDoS لازم است، تنها با گزارشهایی مبنی بر اجاره باتنتها توسط cybergangs به قیمت کمتر از 10 دلار در ساعت، کاهش یافته است.

حملات DDoS چگونه بر مشاغل تأثیر می گذارد؟

بدیهی است که یک شرکت یا وب سایت تجاری باید تهدیدات DDoS را جدی بگیرد. و در سال 2018 موارد بزرگی وجود داشته است.

همانطور که Pieter Arntz، کارشناس Malwarebytes می نویسد، «بسته به نوع و اندازه سازمان شما، یک حمله DDoS می تواند هر چیزی باشد، از یک مزاحم کوچک گرفته تا چیزی که می تواند جریان درآمد شما را از بین ببرد و برای همیشه به آن آسیب برساند. یک حمله DDoS میتواند برخی از کسبوکارهای آنلاین را برای مدت زمان کافی فلج کند تا آنها را به طور قابل توجهی عقب بیاندازد، یا حتی آنها را برای مدت زمان حمله و مدتی پس از آن کاملاً از کار بیاندازد. بسته به نوع حمله، ممکن است عوارض جانبی عمدی یا غیرعمدی نیز وجود داشته باشد که به کسب و کار شما آسیب بیشتری وارد کند.»

عوارض جانبی DDoS عبارتند از:

- کاربران ناامید که ممکن است هرگز باز نگردند

- از دست رفتن داده ها

- از دست دادن درآمد

- هزینه جبران خسارت

- از دست دادن ساعات کار / بهره وری

- لطمه زدن به شهرت کسب و کار

Depending on the type and size of your organization, a DDoS attack can be anything from a small nuisance to something that can break your revenue stream and damage it permanently.”

Pieter Arntz

چگونه حملات DDoS را متوقف کنم؟

برای کسبوکارها، بهترین راهحل این است که از قبل برای DDoS برنامهریزی کنید، یا با یک نوع حفاظت «always-on» یا پروتکلهای شفافی که سازمان شما در زمان وقوع حمله از آن پیروی کند.

به عنوان مثال، به جای بستن مشتریان، یک تجارت آنلاین ممکن است به کاربران اجازه دهد تا حد امکان از سایت به طور معمول استفاده کنند، حتی در هنگام حمله. کسب و کار شما همچنین می تواند به یک سیستم جایگزین برای کار روی بیاورد.

کسب و کارهایی که در برابر تهدیدات تلفن همراه آسیب پذیر هستند باید اطمینان حاصل کنند که دستگاههای خصوصی متصل به شبکه شرکتی دارای یک راه حل امنیتی مورد تایید برای محافظت در برابر ویروس ها (و همچنین ابزاری برای جلوگیری از نصب برنامه های غیرمجاز) هستند. و بخش فناوری اطلاعات باید در شناسایی و رهگیری هرگونه ارتباط مخرب به C&C های DDoS هوشیار باشد.

در مورد امنیت داخلی، چندین روش وجود دارد که باید از آنها پیروی کنید:

- گذرواژهها را روی کاغذ های یادداشت رو میزی، یا نمایشگر نگه ندارید

- تغییر رمز عبور در دستگاه های اینترنت اشیا

- هنگام دور شدن از خانه کامپیوتر خود را قفل کنید

- در پایان روز از سیستم خارج شوید

- رمز ورود خود را برای کسی فاش نکنید

اگر به اشتراک گذاری اطلاعات ورود به سیستم کاملاً ضروری است، اطمینان حاصل کنید که از طریق کانال های رمزگذاری شده ارسال می شود. اگر با گیرنده رو در رو بودید، اطلاعات ورود به سیستم را در مکانی به اشتراک بگذارید که افراد دیگر نشنوند.

برای اطمینان از اورجینال بودن لایسنس و مناسب ترین قیمت ها،نرم افزار اورجینال خود را از باما سافت خریداری نمایید.

ممنون که تا انتهای مقاله DDoS چیست؟ همراه ما بودید، لطفاً سؤالات و نظرات خود را در قسمت دیدگاه ها، باما در میان بگذارید.